Daha önce yayınlanan

Fortigate UTM

firewall makalesini

uyguladığınızı ve

hiç bir kısıtlamaya

takılmadan

internete çıkmış

olduğnuzu düşünerek

makalemizin ikinci

konusu olan

Fortigate UTM

Firewall üzerinde

Web Filter

Uygulamasını

anlatacağız. Bu

makale sonunda

firewallımızın

arkasında bulunan

kullanıcılarımıza

engelleme, kıstlama

yaparak

firewallımızın bir

çok özelliğinden

yararlanacak ve

güvenliğimizi

arttıracağız.

Konumuza geçmeden

önce, bir şirket

için WEB

filtrelemenin

öneminden bahsetmek

isterim. Bilindiği

gibi (x)DSL

teknolojisi ile

birlikte internet

son yıllarda

hayatımıza hızlı bir

şekilde girdi ve

hemen hemen bu

teknolojiye ulaşmak

çok kolay bir hal

aldı. Bu

teknolojinin

avantajlarını ve

dezavantajlarını

saymakla

bitiremeyeceğimizi

hepimiz çok iyi

bilmekteyiz.

Makalemizin

konusu itibari ile

avantajlarından

değil ama

dezavantajlarından

bahsedeceğiz ve

İnternete çıkışımızı

sağlayan modemimizin

hemen arkasında bir

firewall

bulundurmadığımız

zaman

karşılaşabilecek

olduğumuz

problemleri ve

Fortigate Firewall

ile bu problemleri

nasıl önleyeceğimizi

anlatacağız.

Bilindiği üzere

bir çok ülkede,

ülkenin kendi örf,

adet ve

geleneklerine uygun

olarak hazırlanan

yasalar vardır ve bu

yasalar çercevesinde

kurallara uyulmadığı

taktirde ciddi

yaptırımlar

bulunmaktadır. Bir

çok kez haberlerde,

gazetelerde konuyla

ilgili yazıları

görüntüleri

görmüşsünüzdür.

Çocuk pornosu içeren

siteye giren X kişi

yakalandı veya

tespit edildi. Sanal

ortamda kumar

oynayan kişiler

yakalandı gibi

haberler sırasıyla

uzar gider.

Şirketiniz için

işveren veya bilgi

işlem sorumlusu

sunuz ve gün geldi

kapınız böyle bir

suçtan ötürü

çalındı. Elimizde ki

senaryoya göre

elinizde bir

firewall vardır ve

düzenli olarak

kayıtları

tutuyorsunuzdur ve

kayıtlarınızı

kontrol ederek

firewalınızın

özelliğine göre kim,

nereye ne zaman,

hangi bilgisayardan

gibi soruları çok

rahatlıkla cevaplar

ve böyle bir suçtan

ötürü muattab

olmadığınızdan ötürü

kendinizi rahat

hisseder ve yüz

karartıcı bir suça

ortak olmadığınız

için mutlu

olursunuz. Eğer

elinizde iyi

yapılandırılmış bir

firewall var ise

zaten böyle bir

siteye giriş hiç

olmamıştır.

Pekala biz her

zamanki gibi kötüyü

düşünelim ve

elimizde gerekli

kısıtlamaları

gerçekleştiren veya

ilgili kayıtları

tutan bir firewall

yoksa ne yapacağız ?

Elbette hiç bir şey.

Çünkü suç unsuruna

karşın kendimizi

koruyacak, kendimizi

haklı çıkartacak bir

delil yoktur ve

şirket içerisinden

herhangi birisinin

yaptığını tespit

edemediğimiz sürece

şirket yetkilisi,

sahibi olarak şuç

otomatik olarak bize

kalmaktadır ve

cezasına da

katlanmak

durumundayız.

Son zamanlar da

TBMM internet

suçları konusunda

yeni kararların

üzerinde durmakta ve

ciddi yaptırımları

beklemekteyiz.

Yukarıda

belirtilen

özelliklerin dışında

web filtrelemesine,

dış ortamlardan

networkümüze

girmekte olan,

istenmeyen vdataları

engellemeyi,

internet hızımızın

gereksiz yere

yavaşlamasını

önlemek ve

çalışanlarımızın iş

harici bir şeyler

ile uğraşmamasını

elbetteki isteriz.

Bu gibi soru ve

sorunlarımızın tek

cevabı iyi bir

firewall dan ve bu

firewallın

isteklerimize uygun

olarak

yapılandırılmasından

geçmektedir.

Bizler bu

yazımızda Fortigate

Firewall üzerinde

Web kısıtlamalarına

değineceğiz.

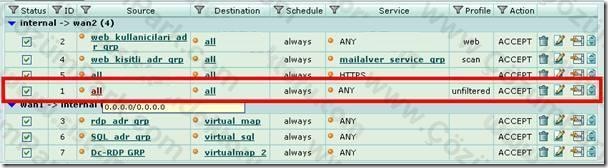

Firewall’ımız ilk

yapılandırdıktan

sonra, fazladan hiç

bir işlem yapmaksızn

internet erişimini

bizlere

sağlayacaktır.

Default olarak

üzerinde bulunan

kural yukarıda ki

gibi olup

İnternal

(içeride) bulunan,

Hedefi her yer olan,

Bütün zamanlarda,

Her hangi bir servis

için,

Hiç bir profile

(yazımızın ilerleyen

kısmında oluşturacak

olduğumuz şablonlar)

takılmaksızın

Kabul et.

Resimde görülen

işaretli kural

varsayılan olarak

Firewall’ımız

üzerinde bulunmakta

olup amacımıza uygun

olarak silebilir,

düzenleyebilir veya

oluşturacak

olduğumuz ek

kuralara göre

uygulanma sırasını

değiştirebiliriz.

Firewallımızın

yapılandırılmasını

bitirdikten sonra

Firwall’ımızı

https://support.fortinet.com/Login/UserLogin.aspx

linkinden daha önce

almış olduğumuz,

kullanıcı adımızı ve

şifremizi

doğrulayarak

yapabilmekteyiz.

Kayıt işlemi ile

ilgili ek bir bilgi

vermemiz gerekirse,

üyelik alabilmemiz

için en az bir adet

Fortigate ürününü

kayıt ettirmiş veya

kayıt ettirmek üzere

olmak durumunda

olmamız

gerekmktedir. Kayıt

işlemimizi yaptıktan

sonra bizlere

sağlayacak olduğu

avantajlar daha önce

kayıt ettirmiş

olduğumuz ürünlerin

durumlarını görmek,

gerekli Firmware

Version’ ları için

gerekli dosyaları

indirmek, öğrenmek,

Üzerinde bulunan

Antivirüs

yazılımlarının bitiş

tarihlerini

öğrenmek,

güncelleştirmek gibi

bir çok avantajları

bulunmaktadır.

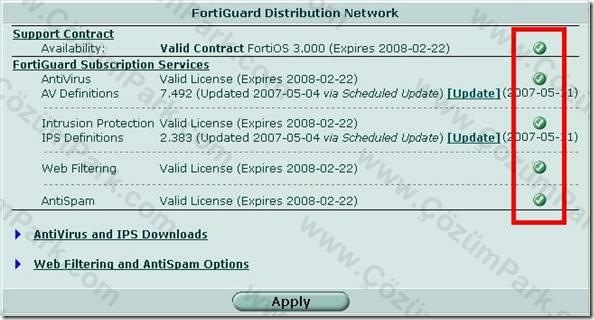

Kayıt işlemimizi

bitirdikten sonra

ürünümüz üzerinde

System \ Maintenance

\ FortiGuard Center

içerisine girerek

yukarıda ki resim de

görülen Update

bölümlerini

tıklayarak ürünümüz

üzerinde ki gerekli

yazılımları

güncelleştiriyoruz.

Aynı bölümde

bulunan AntiVirus

and IPS Downloads

ve Web

Filtering and

AntiSpam Options

bölümlerini

açabilir, diğer

zamanlar da isteğe

bağlı olarak manuel

download edebilir

veya güncelleme

zamanlarını

belirleyebiliriz.

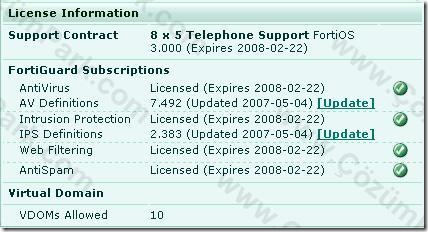

Gerekli işlemleri

yaptıktan sonra

minumum 5 dk içinde

ürünümüz yukarıdaki

görüntüyü alacak ve

gerekli siteleri,

virüs bilgilerini

fortinet sitesinden

hafızasına

yükleyecektir.

(Yeniden başlatmamız

gerekebilir.)

Gerekli kuralları

oluştura bilmemiz

için ürünümüz

içerisinde

kullanıcılar ve

isteğe bağlı olarak

bu kullanıcıları

toparlayacak

olduğumuz gruplar

olması

gerekmektedir.

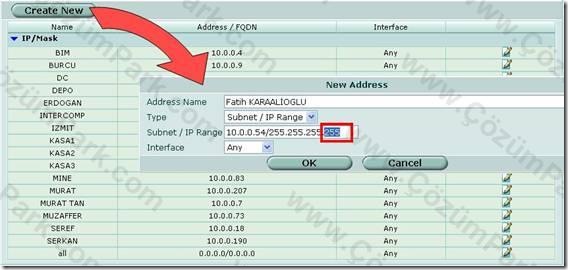

Kullanıcıları

oluşturmak için

Firewall \ Address

bölümü altında

Create New

butonuna basarak

yeni açılan sayfada

kullanıcımızın

ismini kullanmış

olduğu bilgisayarın

IP adresine göre

eşleştiriyoruz.

Buradaki sorunumuz

eğer kullanıcımız ip

adresini

değiştirirse ne

olacak? Tahmin

edebileceğiniz gibi

değiştirmiş olduğu

ip adresinie

uygulanan kurala

uygun olarak gerekli

eylemler

uygulanacaktır.

Kulanıcımızın IP

adresi gibi değişken

bir numaranın

yanısıra konsol

yardımı ile MAC

Adresi gibi

sabit numarası ile

de kısıtlama

yapabilmekteyiz.

Dikkat edilmesi

gereken tek bir ip

adresi gireceksek

eğer 32 bitlik

bir blok ki yani tek

bir IP adresini

temsil eden

255.255.255.255

olarak yazmak

durumundayız. Yok

eğer bir network

için oluşturacaksak

255.255.255.0,

255.255.0.0,255.255.128.0

gibi networkleri

veya alt ağlara

bölünmüş network ID

lerini yazmalıyız.

Kullanıcılarımızı

Ip adresleri ile

eşleştirdikden sonra

kurallarımızın fazla

olmaması için

bunları gruplar

içerisine topluyoruz

ve tek tek kişi

bazlı kural yazmanın

yerine gruba

kurallar yazarak hem

iş yükümüzü

hafifletiyor hemde

firewallımız

üzerinde fazladan

kurallar ıluşmasını

engelleyebiliyoruz.

Yazımızın ilerleyen

kısmında kişiye özel

kural yazımını da

anlatacağız.

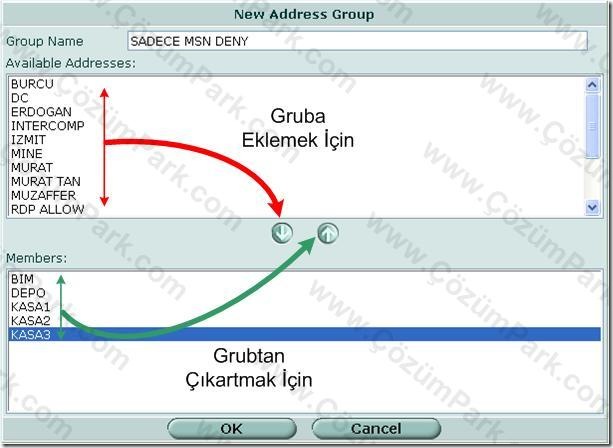

Yukarıda resimde

görülen

gruplarımızdan

bahsetmemiz

gerekirse ilk

kuralımız makalemiz

ile ilgili olmayıp

Publish makalesinin

kuralıdır ve bu

kuralı göz ardı

etmenizi isteyecğim,

ikinci kuralımızdan

bahsetmemiz

gerekirse;

WEB Deny

ki bu gruba üye olan

kullanıcılarımız

internet erişimi

sağlayamayacaklar.

Web Filter

Acces grubumuz

içerisinde olan

kullanıcılarımız

uygulayacak

olduğumuz policyden

süzüldükten sonra

internete

çıkabilecekler.

Web Un Filter

Acces ise hiç

bir filitrelemeye

tabi kalmaksızın

internet çıkışı

yapabilecekler.

Firewall \

Address bölümü

altında Gruop

bölümü altında

yukarıda ki resimde

görüldüğü gibi

ihtiyacımız

doğrultusunda

gruplarımızı

oluşturabiliyoruz.

Kullanıcılarımız

ve Gruplarımızı

oluşturduktan sonra

Forigate

Firewall’ımız

register (kayıt

işlemi )

tamamlandıysa eğer

Fortinet sitesinin

kuralları

uygulanarak

kısıtlamalar

yapılabilmektedir.

Eğer biz istersek

özelleştirilmiş

kısıtlamalarda

yapabilmekteyiz. Bu

kısıtlamalar ki

istemediğimiz

kelimeleri

barındıran sitelerin

açılmamasını,

istemediğimiz

uzantıda ki

dosyaların

networkümüze giriş

yapılmamasını,

istemediğimiz

sitelere

gidilmemesin gibi

bir çok bölümü

özelleştirebiliyoruz.

Bu kuralları tek

tek oluşturmamız

gerekirse ilk

olarak.

Web Filter \

Content Block \ Web

Content Block

bölümü altına gelip

bir adet yasaklı

kelimeler grubu

oluşturuyoruz.

Resimde ki ilgili

yeri açarak

istemediğimiz

kelimeler YASAK

KELIMELER adlı

templatenin altına

giriyoruz.

İlgili bölüm

açıldıkdan sonra

kullanıcılarımızın

web browserinda

görülmesini

istemediğimiz

kelimeleri tek tek

girebiliyoruz ve

istersek gelen mail

içerisinde bu

kelimeler olursa yok

edilmesini veya spam

olarak

işaretlenmesini

sağlayabiliyoruz.

Bilindiği gibi

buna benzer bir

kural ISA Server

2000 üzerinde vardı

ve bu kural yüzünden

çıkan bir çok

problem yüzüne ISA

Server 2004 de bu

özellik

kaldırılmıştır.

Sebebi ise örnek

vermemiz gerekirse

biz SEX kelimesi

geçen siteyi

yasakladık. Ve bu

kelime gayet normal

bir site içerisinde

geçerse eğer misal

olarak bir haber

sitesinde bir sağlık

sitesinde otomatik

olarak bu kelime

geçtiği için ilgili

site artık

açılmayacak. Örnek

vermem gerekirse bu

firewall üzerinden

nete çıkan bir

client benim bu

makalemi

okuyamayacak J

Bu özelliği

belirttikten sonra

kullanmak sizin

elinizde olan bir

özeliktir..

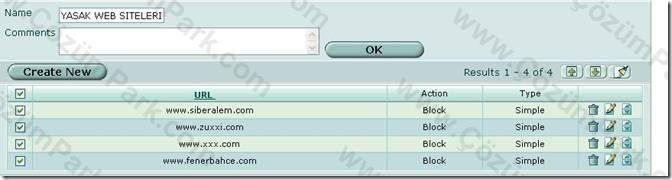

Özelleştirmemizin

ikinci bölümüne

geçersek eğer

YASAKLI WEB SITELERI.

Eğer bizler fortinet

firmasının

belirlemiş olduğu

sitelere bağlı

kalmaksızın kendi

yasaklanacak veya

izin verilecek

sitelerimizin de

olmasını istersek

Web Filter \ URL

Filter altında

kendi belirlediğimiz

isimde bir şablon

oluşturuyor ve

resimde görüldüğü

gibi ilgili yere

tıklayarak kendi

yasaklı sitelerimizi

belirleyebiliyoruz.

Veya kuralımızı

sadece izinli

diyerek, girilmesini

istediğimiz siteleri

yazarız ve bunlar

haricinde bütün

siteleri de yasak

kuralı

oluşturabiliriz.

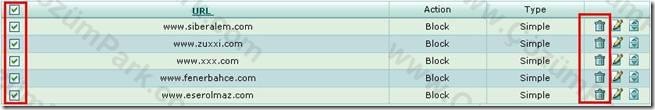

Yukarıda

görüldüğü gibi

istemediğimiz

siteleri Create

New bölümü

altında

belirleyebiliyoruz.

Ben

www.esersolmaz.com

adlı web sitesine

benim networküm

içerisinde

girilmesini

istemediğim için

yazıyorum ve

sitemizi yazarken bu

sitenin otomatik

olarak block

lanmasını ve aktif

olmasını sağlıyorum.

Web Sitesi ekleme

işlemini daha sonra

ilgili yerlerden

arttırabilir,

silebilir veya pasif

duruma

getirebiliriz.

Web üzerinden,

Mail veya P2P

programlar üzerinden

networkümüze

herhangi bir

istenmeyen dosya

girmemesini

isteyebiliriz. Bu

dosyalar ki yukarıda

ki resimde görüldüğü

gibi gerekli

uzantılarda ki

dosyalar olabilir.

İstenmeyen uzantıya

sahip dosya

uzantılarını eklemek

için AntiVirus \

File Pattern \

altında default

olarak

builtin-patterns

adında bir sablon

bulunmakta olup (bu

silinememektedir)

düzenleyebiliriz.

Ama ek olarak bu

sablona ekleme

yapabilir, şablonun

içerisinde bulunan

uzantıları pasif

duruma getirebiliriz

veya silebiliriz.

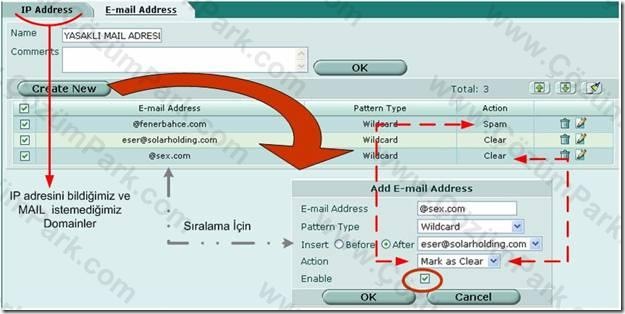

ISA 2004 Server

üzerinden tanıdık

olduğumuz bir kural.

Isa Server üzerinde

SMT FILTER /

MESSAGE SCREANER

kurarak içeride

bulunan Mail

serverimiza

istemediğimiz

uzantıdaki mail

hesaplarından gelen

postaları içeriye

alınmamasını

isteyebiliyorduk.

Buna benzer bir

kuralı ise Fortigate

firewall üzerinde

tanımlama imkanımız

bulunmaktadır. Yasak

mail listelerini

belirterek bu

uzantıda ki,

belirtmiş olduğumuz

mail hesabı

üzerinden veya

istemediğimiz

domainlerin ip

adreslerini

biliyorsak ip

adreslerine göre

belirleye biliyor,

isteğimize göre bu

domainleri Spam

olarak belirleye

bilir veya hemen

temizlemesini

isteyebiliriz.

Not : Bu

özellik İsa Server

2006 da

bulunmamaktadır.

Bu kuralımızı

oluşturmak için

firewallımız içinde

AntiSpam \

Black/White List

bölümü altından

yapılandırabiliriz.

Fortinet

sitesinden gerekli

güncelleştirmelerimizi

aldık ve Kendimize

özgü özelleştirilmiş

templatelerimizi

hazırladıkdan sonra

artık firewallımız

üzerinde gerekli

kuralları

oluşturmaya sıra

geldi. Soframızı

kuruk yemeğimizi

yemeye

başlayabiliriz.

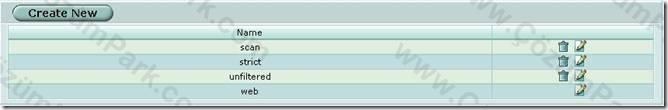

Firewallımız

üzerinde Firewall

\ Protection Profile

bölümü altına

geldiğimiz zaman

default olarak

scan, strict,

unfiltered, web

isimlerinden oluşmak

üzere dört adet

koruma profili

bulunmakta olup,

bunların hepsi bir

birinin aynısıdır ve

düzenlememiz için

bizleri

beklemektedir.

Bu kuralları

silebildiğimiz gibi

kendimize özgü bir

kural da

oluşturabiliriz.

Protection

Profile’ mizi eğer

bir kuralımızın

içine entegre ettik

isek bu profile yi

silemeyiz. Resim de

görüldüğü gibi

web profilesini

kullandığım için

yanında ki silme

butonu

bulunmamaktadır.

Bu buton sayesinde

profilenin

kullanılıp –

kullanılmadığını

tepit edebilir ve

beklenmedik bir

problem oluştuğunda

hangi profilenin

sorunlu olduğunu

tespit etmekte

kolaylık

sağlamaktadır.

Profilemizi

düzenlemek üzere

edit bölümünü

tıklıyoruz ve

sırasıyla

hazırladığımız

sablonları da

profilimiz içine

katarak profilemizi

hazırlıyoruz.

Yukarıdan aşağıya

sırası ile inersek

eğer ilk bölümde

bizleri Anti-Virus

bölümü

karşılamaktadır.

Bölüm hakkında

bilgi vermemiz

gerekirse eğer

istemiş olduğum

eylem;

Virüs

taramasından

geçirilmesini

istediğim servisler

WEB, FTP, POP3

servisleridir.

Networküme dahil

olacak muhtemel

dosyaların virüs

taramasından

geçmesini istiyorum.

Firewallımız

üzerinde üç farklı

virüs programı

olduğunu daha

önceden

belirtmiştim.

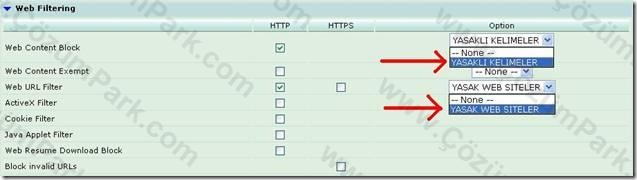

İkinci bölüm

olarak bizleri

Web Filtering

bölümü karşılamakta

olup burada

Web

contentlerinin

blocklanmasını

istiyorum. Bu

contentler daha

önceden oluşturmuş

olduğum yasaklı

kelimeler ve yasaklı

siteler.

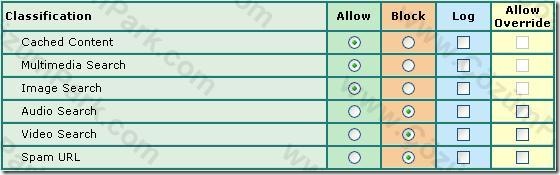

Üçüncü bölüm

olarak bizleri

FortiGuard Web

Filtering bölümü

olup bu bölüm

tamamen fortinet

sitesi ile ayarlamış

olduğumuz

güncelleştirme

zamanarına bağlı

olarak eş zamanlı

çalışıp, istenmeyen

mail siteleri ki

porno, oyun

siteleri, siyasi vb.

kötü amaçlı olduğu

gibi iyi amaçlı bir

çok sitede

bulunmaktadır

isteğimize göre

bunları

yapılandırıyoruz.

Bu bölümde

yapmamız gereken en

önemli nokta

Enable Fortiguard

Web Filtering

kutusunun işaretli

olmasıdır. Bu kutu

işaretli olmazsa

eğer bölümün

aşağısında sıralanan

bütün seçimlerimiz

hiç bir işe

yaramayacaktır.

Fortinet

sitesinde bulunan

bölümlerin

şirketimize uygun

olarak yapılandırma

ekranı. İhtiyaç

duyduğumuz bölümleri

izin veriyor veya

yasaklıyoruz.

Menüleri arasında

dolaşımı ilgili ok

işaretlerini

genişleterek

yapıyoruz.

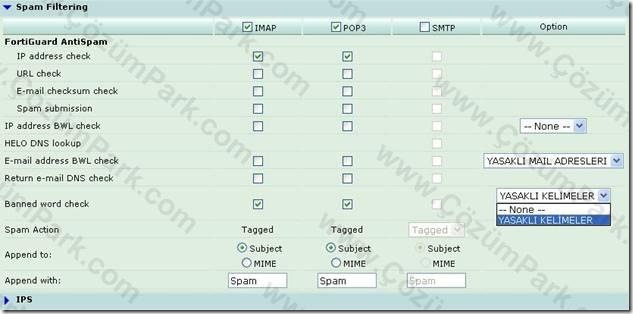

Dördüncü bölüm

olarak FortiGuard

Anti Spam bölümü

bulunmaktadır. Spam

Filtering bölümünün

hangi servisler için

olacağını seçmekle

işlemimize

başlıyoruz. Benim

tercihim IMAP ve

POP3 servisleri olup

istersek SMTP

protokolünü de

seçerek iç

networkümüzden çıkan

mailleri de kontrol

altına alabiliriz.

Ama bizm için asıl

önemli olan

dışarıdan iç

networkümüze gelecek

olan mailler olduğu

için benim tavsiyem

seçmemek ve

firewallımızı

gereksiz yere

yormamaktan yanadır.

Daha önceden

oluşturmuş olduğumuz

istenmeyen

domainleri burada

aktif hale

getirebiliyor ve

aynı şekilde

oluşturmuş olduğumuz

web için olan

yasaklı kelimelerin

geçtiği maillerinde

networkümüze

girmesine izin

vermeyebiliriz.

İlk makalemizde

MSN yasaklama

özelliğini görünce

Firewallımızı

seveceğinizi

söylemiş ve bu

iddiamı haklı

çıkarmak için P2P

programlarının nasıl

yasaklayacağımızı IM

/ P2P bölümü altında

görebiiyoruz.

IM / P2P bölümü

altında dikkat

ederseniz bu tür

programların

yasaklanmamasını

isteMEdim.

İlgili servisi seçip

en alt bölümde olan

Inspect

Non-standart Port

bölümünde bulunan

ilgili kutuları

işaretlemem yeterli.

Bloack Login

(oturum açmayı

yasaklar), Block

File Transfer

(ilgili programlar

üzerinden dosya

transferini

yasaklar), Block

Audio (ilgili

program üzerinden

ses trafiğini

yasaklar)

bölümlerini

seçmiyorum ki daha

sonra log kontrolü

yaptığım zaman

kimlerin, nereden bu

servisleri

kullandığını

görebilmem için. Ama

şu demek olmuyor ki

yasaklamayacak.

Yukarıda ki üç

bölümü yasaklarsak

eğer otomatik

block’lanacak ve

bizim kimin ne

yapmak istediğinden

haberimiz olmayacak.

Bu bölümü daha iyi

anlaya bilmeniz için

yazımızın ilerleyen

kısmında log ları

görünce bilgimizi

pekiştirebileceğiz.

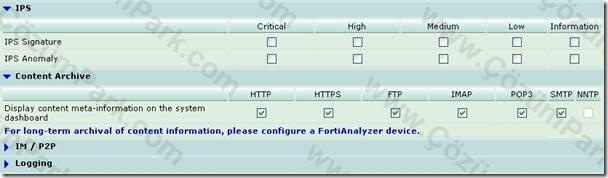

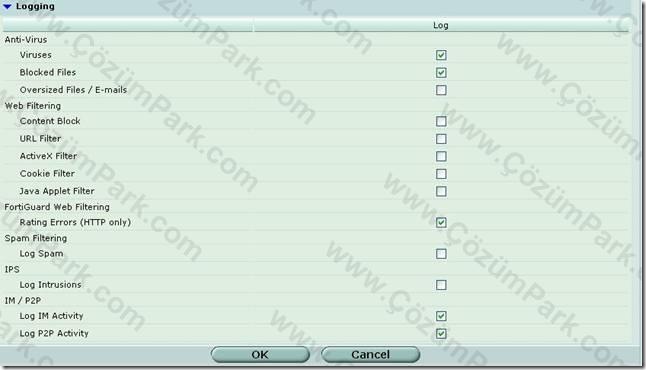

En son olarak

firewallımızın hangi

eylemleri kayıt

altına alacağını

(Log) belirtiyoruz.

Bu bölüm tamamen

amacımıza uygun

olarak

özelleştirebiliriz.

Log bölümü içinde

ilgili

yapılandırmamızı

yaptıktan sonra

Protection Profile

bölümüyle ilgili

işlemlerimiz bitmiş

olup OK diyerek

bölümümüzden

çıkıyoruz.

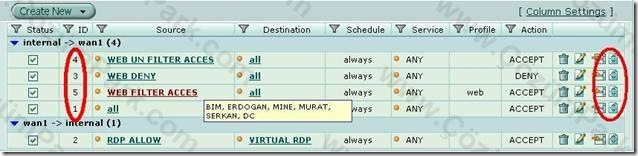

En son aşama

olarak kural

oluşturmaya sıra

geldi. Yukarıda

resimde bulunan

kuralları

açıklamamız

gerekirse.

Kurallarımızın

hepsi internal

dan WAN 1 (içeriden

dışarıya ) geçişler

için oluşturulmuş

kurallar olup, en

üst de bulunan;

4 numaralı ID’ ye

sahip WEB UN

FILTER ACCES

grubu için,

bütün

hedeflere

her zaman

bütün

servisler için

hiç bir

profile

takılmaksızın

kabul etmesi

için

yapılandırılmıştır.

Bu şekilde bir

kuralı şirketimizde

bulunan üst düzey

yöneticiler, iş

verenlerimiz için

yapabiliriz.

3 numaralı ID’ ye

sahip WEB DENY

grubu için,

bütün

hedeflere

her zaman

bütün

servisler için

hiç bir

profile

takılmaksızın

YASAK lamak

için

yapılandırılmıştır.

Bu şekilde bir

kuralı şirketimizde

internet erişimi

olmaması gereken

kullanıcılarımız

için

yapılandırabiliriz.

5 numaralı ID’ ye

sahip WEB FILTER

ACCES grubu

için,

bütün

hedeflere

her zaman

bütün

servisler için

WEB Profile si

uygulanarak

Kabul etmesi

için

yapılandırılmıştır.

Bu şekilde bir

kuralı şirketimizde

internet erişimi

olması gereken

kullanıcılarımız

için

yapılandırabiliriz.

Bu kullanıcılarımız

WEB Protection

rofile için yapmış

olduğumuz bütün

yasaklara veya

izinlere uygun bir

şekilde internete

çıkacaklardır.

En alt ta bulunan

1 numaralı ID ye

sahip kuralımız ise

yazımızın başında

söylediğimiz gibi

Firewallımızın

default kuralı olup,

içeriden her yere

hiç bir kısıtlama

uygulanmaksızın

uygulanan kuraldır.

Kuralların ID

leri ile ilgili

bilgi vermemiz

gerekirse bu ID

numaraları

firewallımız

tarafından oluşturma

zamanına göre tayin

edilen numaralardır.

Uygulanma sırası

yukarıdan aşağıya

doğru olup, örnek

vermemiz gerekirse

default gelen 1

numaralı ID ait

kuralımızı en üste

çıkartırsak yapmış

olduğumuz hiç bir

kuralın bir

geçerliliği

olmayacaktır.

Kuralımızı daha

sonradan

kurallarımızın

yanında bulunan

ilgili butonlar ile

silebilir,

editleyebilir veya

uygulanma

sıralamasını

değiştirebiliriz.

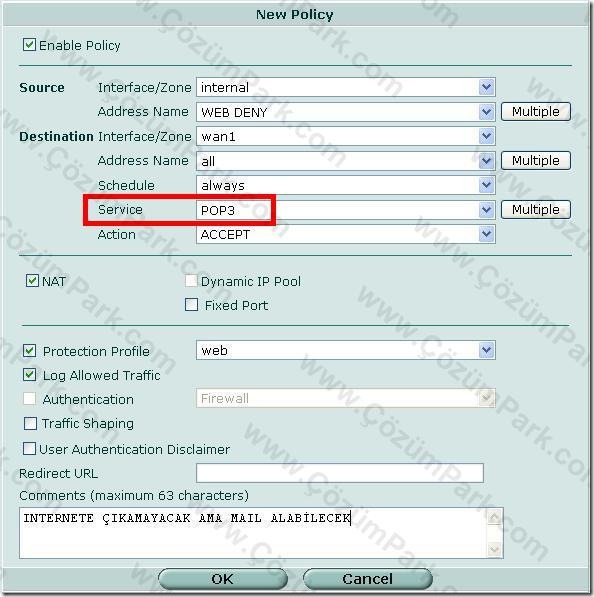

İhtiyaçlarımız

doğrultusunda WEB

erişimini

yasakladığımız

grubumuzun internet

kaynaklarından

sadece PO3 hizmetini

kullanmasını

istersek eğer

kurallar bölümü

içerisinde

Creative New

diyerek yeni bir

kural oluşturuyoruz

ve kuralımız

İnternal

üzerinden

Web Deny

grubu için

Hedef Port

WAN1’ e

Bütün adresler

için

Bütün zamanlar

için

Sadece Pop3

servisi için

Kabul etmesini

Protection

Profile olarak

WEB filitrelemesini

uygulanmasını

belirtip, bu

kuralımızı 3

numaralı ID ye sahip

kuralın üzerine

koyarsak eğer

WEB DENY grubunun

üyesi herkes POP3

servisini

kullanabilecektir.

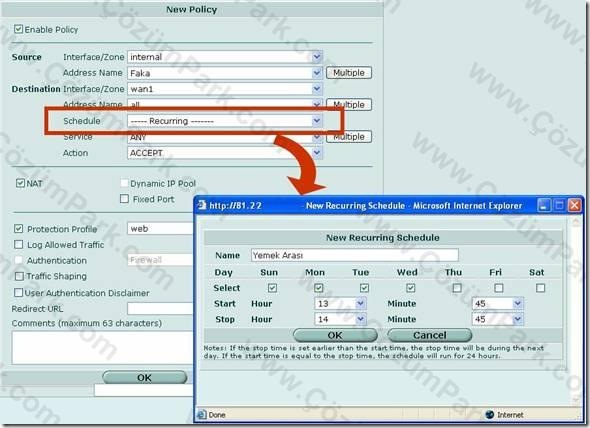

Kurallarımızı

daha da

esnekleştirmemiz

gerekirse eğer örnek

olarak FAKA adlı

kullanıcımız WEB

Acces DENY

grubumuzun bir

üyesidir ve biz

sadece bu

kullanıcımızın öğlen

yemekleri arasında,

belirlemiş olduğumuz

haftanın günleri

içinde saat 13 ila

14 arasında nete

erişmesini

isteyebiliriz.

Zamanlamayı

kuralımızı

oluştururken

Schedule

bölümünde

yapabildiğimiz gibi

Firewall \

Schedule

içerisinde de

zamanlama için

sablonlar

belirleyebiliriz. Bu

zamanlamalarımızı

günler ve satler

olarak yapma

esnekliğine sahibiz.

Bir üstteki

kuralımızda olduğu

gibi bu kuralımızıda

3 numaralı ID ye

sahip kuralımızın

üzerinde olmak

zorunda ki çünkü

kullanıcımız Web

Acces Deny

grubumuzun bir

üyesidir.

İhtiyaçlarımız

doğrulusunda

Fortigate Firewall

üzerinde WEB

Filter Uygulamasını

bitirmiş bulunup ne

şekilde engelleme

yaptığını kontrol

edebiliriz.

Google sayfası

üzerinde porno

iceriklerinin

aranmasını istiyorum

ve görüldüğü gibi

ben bu sözcüğü

yasakladığım için

sayfamız blocklanmış

durumdadır. Herhangi

bir sayfa içerisinde

bu sözcük geçerse

eğer Firewallımız

sayfayı bizlere

göstermemektedir.

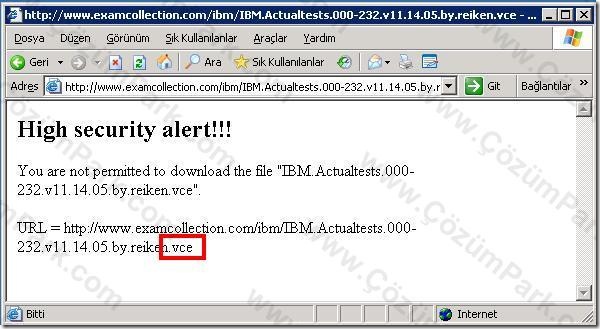

Vce uzantılı bir

dosyayı download

etmek istiyorum ama

bu uzantıyı ben File

Patent bölümü

altında yasakladığım

için virüslü veya

zararlı bir içerik

olara algılayıp

download edilmesini

yasaklamaktadır.

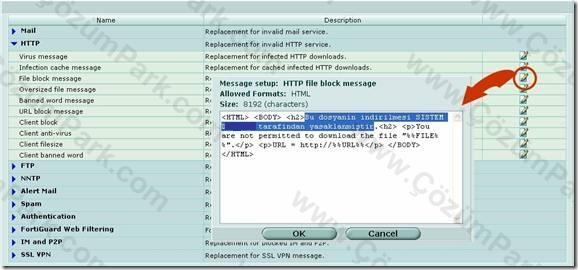

Kullanıcıların

ekranlarında gözüken

uyarı mesajlarını

isteğe bağlı olarak

System \ Config \

Replacement Messages

bölümü altında

ilgili yerleri

değiştirerek

anlaşılır bir hal

almasını veya kendi

uyarı mesajlarımız

ile

değiştirebilirsiniz.

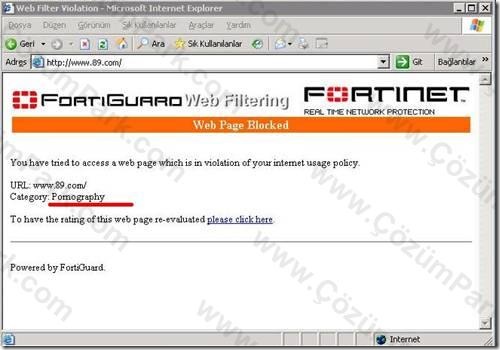

Porno içeriğe

sahip bir siteye

girmeye çalıştığımız

da bu site Fortinet

firması tarafından

tespit edilen bir

Porno sitesi olduğu

için firewallımız

tarafından giriş

blocklanmaktadır.

Oyun sitelerine

girişimizi

engelledik.

Kurallarımızı

oluşturduktan sonra

P2P servislerinin

durumunu görmek için

IM/P2P \

User bölümü

altına girip

Current Users

(güncel

kullanıcılar) bölümü

içerisinde hangi

kullanıcıların hangi

eylemleri yaptığını

veya yapmaya

çalıştığını

görebiliyoruz.

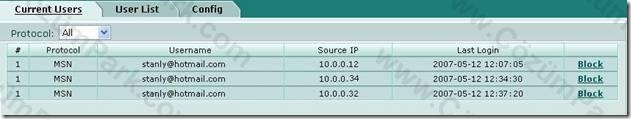

Görüldüğü gibi

ilgili msn adresi

son onbeş dakika

içerisinde üç farklı

bilgisayardan

dışarıya çıkışı

saylayamamış durumda

olduğunu

görebiliyoruz.

User List

(kullanıcı listesi)

bölümüne geçtiğimiz

zaman networkümüzde

hangi MSN adresini

yasakladığımızı veya

izin verdiğimizi

görebiliyor,

bunların üzerinde

gerekli değişikliği

yapabiliyor, siliyor

veya yeni msn

adresini hiç bir

eyleme mağruz

kalmadan manuel

olarak

ekleyebiliyoruz..

Config

(yapılandırma)

bölümüne geçtiğimiz

zaman en son bu

bölümde yapmış

olduğumuz

değişiklikten sonra

MSN servisini

kullanmaya çalışan

kullanıcılarımızın

kimler olduğunu

görebiliyoruz. Bu

kullanıcılarımızı

amacımıza göre

sürekli olarak MSN

kullanmalarına izin

verebilir veya

yasaklayabiliriz.

Yukarıda

Protection Profile

yi oluştururken IM /

P2P bölümünde MSN

bloklanmasın

demiştik. Eğer

bizler orada MSN

blocklansın kutusunu

işaretleseydik bu

bölüme hiç bir msn

adresi düşmeyecekti

ve bizler gerekli

kullanıcıların msn

adresleri ile ilgili

eylemlerimizi

yapamayacaktık çünkü

göremeyecektik.

Firewallımız açık

olduğu süre

içerisinde üzerinden

geçen bütün msn leri

hafızasında tutuyor

ve bizlerden gerekli

eylemi yapmamızı

bekliyor.

Servisin Otomatik

blocklanmasını veya

izin verilmesini

buradan

belirleyebilir, daha

sonradan buraya

düşecek olan

kayıtlar

doğrultusunda

isteğimize göre

tekrardan yasaklar

veya izin

verebiliriz.

Bu konu ile

ilgili

Firewallımızın en

esnek tarafı

bilgisayar,

kullanıcı bazlı

yasaklama yapmıyor

sadece ama sadece

msn adresine göre

yasaklamayı

yapmaktadır.

İzin verilen

kullanıcı network

üzerinden

herhangi bir

bilgisayar ile msn

hizmetinden

yararlanabilir veya

yasaklanabilmektedir.

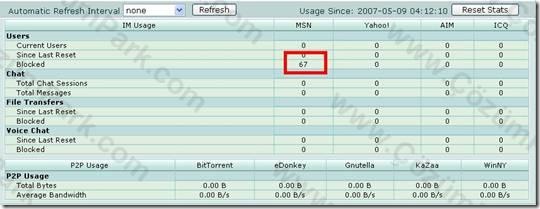

Firewallımız açık

kaldığı süre

içerisinde 18 adet

msn adresini

blockladığını ve

bunun gibi diğer

servisler ile ilgili

toplam değerleri

bizlere IM / P2P

\ Statistics

bölümü altında

göstermektedir.

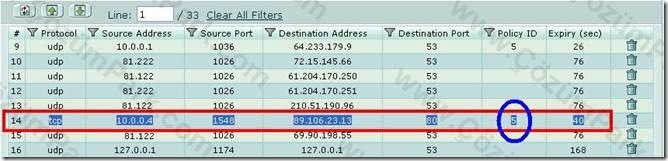

Firewallımızın

ana menüsü içinde,

Statistics \ HTTP

XXX URLs visited

bölümünden

DETAILS linki

ile hangi

kullanıcının hangi

kural ile hangi Port

üzerinden nereye

gittiğini ve hangi

Policy kuralını

görebilmekteyiz.